🚗 Introduction

Le SSPP direct (TPMS direct) est conçu pour améliorer la sécurité routière en surveillant la pression des pneus en temps réel.

Pour de plus amples informations au sujet du SSPP à proprement parler, je vous invite à jeter un oeil à l’article que j’ai rédigé à ce propos :

Mais derrière cette fonctionnalité anodine se cache une réalité bien moins rassurante : ces capteurs peuvent être exploités pour suivre les déplacements d’un véhicule à l’insu de son propriétaire.

Des travaux récents, notamment ceux de l’IMDEA Networks Institute, ont mis en lumière une faille structurelle dans la conception même de ces systèmes.

📡 Fonctionnement technique des capteurs SSPP directs

Dans un système SSPP direct :

- chaque roue possède un capteur autonome

- le capteur mesure pression (et parfois température)

- il transmet périodiquement les données via radio (UHF / LF)

- le véhicule identifie chaque capteur grâce à un identifiant unique (ID)

👉 Ce mécanisme est essentiel pour savoir quelle roue est concernée.

⚠️ Le problème fondamental : des identifiants persistants et non chiffrés

Les recherches montrent que :

- les capteurs SSPP émettent en clair (sans chiffrement)

- ils incluent un identifiant unique fixe

- cet identifiant ne change pas pendant de longues périodes

📊 Résultat : chaque véhicule devient une balise radio identifiable.

Selon l’étude IMDEA :

les transmissions SSPP contiennent un identifiant unique stable, exploitable pour le suivi

Et surtout :

- ces signaux sont faciles à capter

- ils ne nécessitent aucune authentification

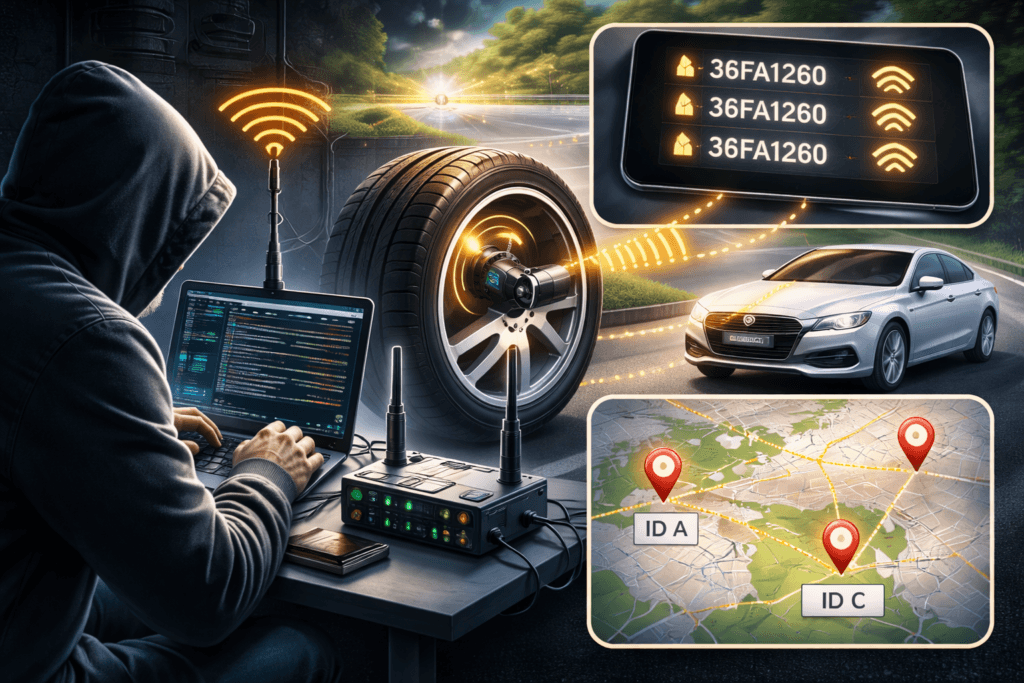

🕵️♂️ Tracking de véhicules : une attaque réaliste

📡 Mise en œuvre

Les chercheurs ont démontré qu’un attaquant peut :

- Déployer des récepteurs radio low-cost (~100$)

- Capturer les émissions SSPP

- Extraire les identifiants uniques

- Associer ces identifiants à un véhicule

- Détecter ce véhicule à différents endroits

👉 Le tout sans interaction avec le véhicule.

📊 Résultats concrets

Les expérimentations sont assez impressionnantes :

- 6 millions de signaux capturés

- environ 20 000 véhicules suivis

- détection possible à plus de 50 mètres

- signaux captables à travers des obstacles (murs, voitures)

👉 En pratique, cela permet de mettre en place une surveillance passive à grande échelle.

🧠 Inférence de comportements : bien plus qu’un simple tracking

Ce n’est pas juste de la géolocalisation.

Les chercheurs montrent qu’on peut aussi :

- reconstituer des trajets récurrents (domicile / travail)

- identifier des habitudes de déplacement

- inférer des caractéristiques du véhicule :

- type

- charge (poids)

- style de conduite

👉 On passe donc d’un simple identifiant à une empreinte comportementale complète.

🔍 Pourquoi cette attaque est particulièrement dangereuse ?

Contrairement aux systèmes classiques :

🚫 Pas besoin de ligne de vue

- Contrairement aux caméras (LAPI), le signal radio traverse les obstacles

🔇 Totalement passif

- Aucune interaction avec le véhicule

- Indétectable pour la victime

💸 Coût très faible

- Matériel accessible (~100$ par capteur)

📡 Scalabilité

- Possibilité de suivre des milliers de véhicules simultanément

👉 Les chercheurs parlent d’un système de tracking :

“moins cher, plus discret et plus difficile à éviter que la vidéosurveillance”

⚖️ Un angle mort réglementaire

Aujourd’hui :

- le SSPP est obligatoire pour des raisons de sécurité

- mais aucune exigence forte de cybersécurité n’est imposée

- les communications radio ne sont généralement :

- ni chiffrées

- ni authentifiées

👉 Cela crée un paradoxe : un système obligatoire… mais vulnérable par design.

🛡️ Quelles contre-mesures ?

🔧 Côté constructeurs

Plusieurs pistes existent :

- chiffrement des communications

- rotation des identifiants (IDs dynamiques)

- authentification des capteurs

- réduction de la fréquence d’émission

👨💻 Côté attaquant (vision pentest)

Sans entrer dans les détails opérationnels, l’attaque repose typiquement sur :

- SDR (Software Defined Radio)

- analyse de trames radio

- corrélation d’identifiants

👉 Ce qui la rend accessible à tout profil ayant des bases en radiofréquence.

🧠 Conclusion

Le SSPP direct illustre parfaitement un problème majeur de la cybersécurité moderne :

Un système conçu pour la sécurité physique peut introduire une vulnérabilité numérique critique.

À l’ère des véhicules connectés, chaque capteur devient :

- une source de données

- un point d’entrée potentiel

- un vecteur de surveillance

Le SSPP n’est donc pas qu’un simple système embarqué : c’est un cas d’école de faille privacy-by-design.